Login with Hive Keychain

Enter your Hive username to sign in securely.

Welcome to HiveComb

HiveComb runs on Hive — an open, decentralized blockchain where your posts, votes, and communities belong to you, not a company. To get started, follow these steps:

Create a Hive account

Set up your free account — it only takes a minute.

Install Hive Keychain

A browser extension that securely signs your transactions — your keys never leave your device.

Refresh & log in

Once Keychain is installed, refresh this page and click Login again.

Need help? Join our Discord and we'll help you get set up.

No account? Create one

Having trouble creating your account? Come to our Discord and we'll get you set up.

No posts found

Try adjusting your filters or wait for the worker to classify more posts.

No posts found

Try adjusting your filters or wait for the worker to classify more posts.

No posts found

Try adjusting your filters or wait for the worker to classify more posts.

Welcome to HiveComb!

Choose your default filters to see the content you care about most.

Languages

Categories

Sentiment

Daily Cyber News 14/02/2026

Codzienny przegląd ciekawszych wiadomości ze świata cyberbezpieczeństwa, do poczytania przy porannej kawie, podzielony na kluczowe kategorie.

14 lutego 2026

1. NEWS

UE nakłada cło na każdą paczkę z AliExpress i Temu

Koniec tanich zakupów z Chin. Unia Europejska zatwierdziła przepisy, które znoszą zwolnienie z cła dla paczek o wartości poniżej 150 euro. Oznacza to, że każda, nawet najdrobniejsza przesyłka zamówiona z platform takich jak AliExpress czy Temu, zostanie objęta dodatkową opłatą celną. Decyzja ta ma na celu wyrównanie szans dla europejskich sprzedawców i uszczelnienie systemu podatkowego, ale dla konsumentów oznacza po prostu wyższe ceny. Platformy e-commerce będą musiały dostosować swoje systemy, by automatycznie naliczać opłaty przy zakupie, co może skomplikować proces zamawiania. Spodziewane są również opóźnienia w dostawach związane z odprawą celną.

Źródło: Chip.pl [PL]

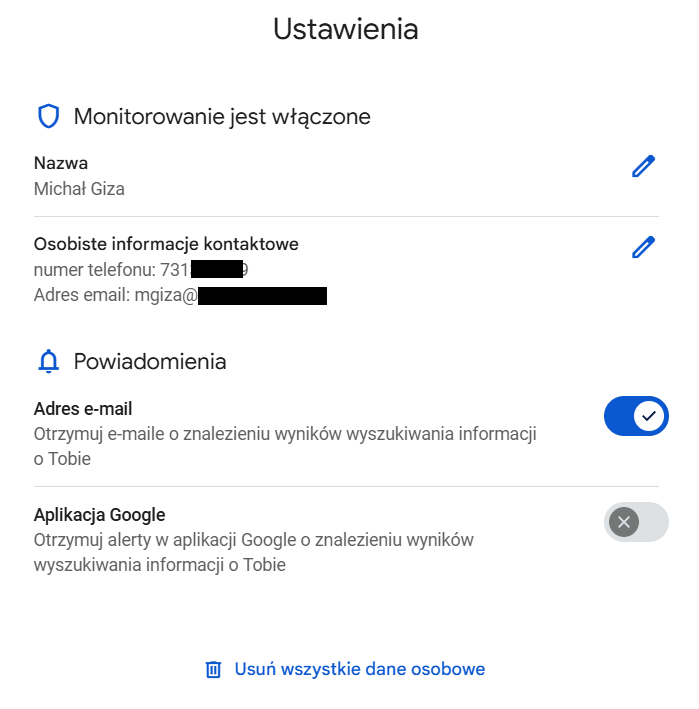

Google ułatwia usuwanie poufnych danych z wyszukiwarki

Google wprowadza nowe narzędzia w ramach funkcji "Wyniki o Tobie", które znacznie upraszczają proces zgłaszania i usuwania wyników wyszukiwania zawierających dane osobowe, takie jak numer telefonu, adres zamieszkania czy email. Użytkownicy będą teraz otrzymywać proaktywne powiadomienia, jeśli ich dane pojawią się w nowych wynikach wyszukiwania, co pozwoli na szybką reakcję. To ważny krok w kierunku ochrony prywatności i walki z doxxingiem. Choć Google nie może usunąć danych ze strony źródłowej, to odcięcie ich od najpopularniejszej wyszukiwarki drastycznie ogranicza ich widoczność.

Źródło: AVLab [PL]

CISA dodaje nowe luki do katalogu KEV

Amerykańska agencja CISA zaktualizowała katalog znanych eksploatowanych podatności (KEV) o cztery nowe pozycje, w tym krytyczną lukę RCE w Microsoft Endpoint Configuration Manager (ConfigMgr). Oznacza to, że hakerzy aktywnie wykorzystują te błędy do przejmowania kontroli nad systemami w organizacjach. Obecność luki w katalogu KEV nakłada na agencje federalne obowiązek natychmiastowej aktualizacji, a dla sektora prywatnego jest to sygnał alarmowy najwyższego stopnia. Administratorzy powinni niezwłocznie sprawdzić swoje środowiska i wdrożyć odpowiednie łatki.

Źródła: CISA [EN] oraz BleepingComputer [EN]

2. INCYDENTY

Hakerzy "państwowi" atakują przemysł obronny

Google i Dark Reading ostrzegają przed zmasowaną kampanią cyberszpiegowską wymierzoną w globalny przemysł obronny (DIB). Grupy powiązane z państwami (w tym z Chin i Korei Północnej) wykorzystują zaawansowane techniki, w tym narzędzia AI, do infiltracji firm zbrojeniowych w celu kradzieży technologii wojskowych. Ataki te są często wieloetapowe i wykorzystują luki w zabezpieczeniach dostawców oraz inżynierię społeczną. Skala zagrożenia jest tak duża, że Google zdecydowało się na wydanie publicznego ostrzeżenia, co zdarza się rzadko.

Źródła: SecurityWeek [EN] oraz Dark Reading [EN]

Marki luksusowe ukarane za wycieki danych

Louis Vuitton, Dior i Tiffany zapłacą łącznie 25 milionów dolarów kary w związku z naruszeniami bezpieczeństwa danych klientów. Sprawa dotyczy niewystarczających zabezpieczeń, które doprowadziły do wycieku danych osobowych i historii zakupów zamożnych klientów. Incydent ten pokazuje, że nawet najbardziej prestiżowe marki nie są odporne na cyberataki, a regulatorzy coraz surowiej karzą za zaniedbania w ochronie prywatności. Klienci marek luksusowych są szczególnie narażeni na ataki spear-phishingowe i szantaż.

Źródło: BleepingComputer [EN]

Grecki wojskowy szpiegował dla Chin

InfoSecurity24 opisuje sprawę zatrzymania greckiego oficera, który przekazywał tajne informacje NATO chińskiemu wywiadowi. Wojskowy miał dostęp do wrażliwych danych dotyczących infrastruktury obronnej i planów operacyjnych sojuszu. Sprawa ta rzuca światło na aktywność chińskiego wywiadu w Europie Południowej i pokazuje, że "czynnik ludzki" wciąż pozostaje najsłabszym ogniwem w systemie bezpieczeństwa, nawet w strukturach wojskowych.

Źródło: InfoSecurity24 [PL]

3. CIEKAWOSTKI

Sekret z płyty instalacyjnej Windows 95

Instalki przypominają ciekawostkę sprzed lat: na oryginalnej płycie instalacyjnej Windows 95 ukryty był teledysk do utworu "Buddy Holly" zespołu Weezer. W tamtych czasach, gdy multimedia na komputerze były nowością, taki dodatek był technologicznym popisem Microsoftu. Dziś to nostalgiczna podróż do czasów, gdy system operacyjny mieścił się na jednej płycie CD, a "bloatware" miał formę teledysku, a nie setek preinstalowanych aplikacji.

Źródło: Instalki.pl [PL]

Samsung testuje Androida 17 i One UI 9

Mimo że Android 16 wciąż jest nowością, Samsung już rozpoczął wczesne testy Androida 17 wraz z nakładką One UI 9. Prace nad nowym oprogramowaniem ruszyły wyjątkowo wcześnie, co sugeruje, że koreański gigant chce być liderem w dostarczaniu aktualizacji. Szczegóły dotyczące nowych funkcji są na razie skąpe, ale spodziewać się można jeszcze głębszej integracji z AI i optymalizacji pod kątem urządzeń składanych.

Źródło: Chip.pl [PL]

Czy AI może mieć nałogi?

Sekurak w cyklu "AI bez lukru" porusza intrygujący temat "nałogów" w modelach sztucznej inteligencji. Artykuł analizuje, czy algorytmy uczące się na ogromnych zbiorach danych mogą przejąć ludzkie skłonności do powtarzalnych, szkodliwych zachowań lub uprzedzeń (bias), które można by metaforycznie nazwać nałogami. To ciekawe spojrzenie na psychopatologię maszyn w kontekście ich treningu na danych stworzonych przez niedoskonałych ludzi.

Źródło: Sekurak [PL]

4. OSZUSTWA, SCAMY, EXPOITY

JokerOTP – narzędzie do kradzieży kodów 2FA

Holenderska policja aresztowała operatora bota JokerOTP, narzędzia służącego do przechwytywania kodów uwierzytelniania dwuskładnikowego (2FA/MFA). Bot ten automatyzował proces dzwonienia do ofiar i wyłudzania kodów SMS lub push, podszywając się pod banki lub serwisy internetowe. Zatrzymanie operatora to sukces, ale samo narzędzie i jego klony wciąż krążą w podziemiu. Incydent ten pokazuje, że samo włączenie 2FA nie gwarantuje bezpieczeństwa, jeśli użytkownik da się zmanipulować socjotechnicznie.

Źródła: Help Net Security [EN] oraz BleepingComputer [EN]

Fałszywe rozszerzenia AI kradną dane

BleepingComputer ostrzega przed falą złośliwych rozszerzeń do przeglądarki Chrome, które podszywają się pod popularne narzędzia AI (np. ChatGPT, Gemini). Zainstalowało je ponad 300 tysięcy użytkowników. Wtyczki te, zamiast oferować pomoc AI, kradną dane logowania, ciasteczka sesyjne i adresy e-mail. To kolejna kampania wykorzystująca boom na sztuczną inteligencję do infekowania komputerów nieświadomych użytkowników. Zawsze sprawdzaj wydawcę rozszerzenia przed instalacją!

Źródło: BleepingComputer [EN]

Walentynkowe oszustwa – miłość kosztuje

W okresie walentynkowym nasilają się oszustwa typu "romance scam". Dark Reading i IT Security Guru ostrzegają przed fałszywymi profilami w aplikacjach randkowych i mediach społecznościowych, które służą do wyłudzania pieniędzy od osób szukających miłości. Oszuści budują relację z ofiarą, a następnie proszą o pożyczkę na bilet, leczenie lub inwestycję w krypto. Statystyki pokazują, że co drugi Amerykanin zetknął się z tego typu próbą oszustwa.

Źródła: Dark Reading [EN] oraz IT Security Guru [EN]

Notatnik Windows jako wektor ataku

Kapitan Hack i BleepingComputer opisują lukę w windowsowym Notatniku, która umożliwia zdalne wykonanie kodu (RCE) poprzez zmanipulowane pliki. Choć Notatnik wydaje się najprostszym możliwym programem, dodawanie do niego nowych funkcji (jak obsługa Markdown) otworzyło nowe możliwości dla atakujących. Microsoft wydał już odpowiednie łatki, ale incydent ten pokazuje, że żaden element systemu nie jest wolny od błędów.

Źródła: Kapitan Hack [PL] oraz BleepingComputer [EN]

5. DEZINFORMACJA, CYBER WOJNA

Rosja blokuje WhatsApp i Telegram

BleepingComputer donosi o próbach blokady komunikatorów WhatsApp i Telegram na terytorium Rosji. Kreml stara się odciąć obywateli od niezależnych źródeł informacji i uniemożliwić bezpieczną komunikację, promując jednocześnie rodzime, kontrolowane przez służby alternatywy. Działania te są elementem szerszej strategii budowania "suwerennego internetu" i cenzury wojennej. Blokady są jednak często nieskuteczne dzięki wykorzystaniu VPN-ów i narzędzi do omijania cenzury.

Źródło: BleepingComputer [EN]

Trump stawia na cyberofensywę – Iran i Wenezuela na celowniku

CyberDefence24 analizuje nową strategię administracji Donalda Trumpa, która zakłada bardziej agresywne działania w cyberprzestrzeni. Na liście celów potencjalnych ataków ofensywnych znalazły się m.in. Iran i Wenezuela. USA zamierzają wykorzystać cyberbroń do wywierania presji politycznej i destabilizacji wrogich reżimów. To zmiana paradygmatu z obrony na aktywny atak, co może prowadzić do eskalacji konfliktów w sieci.

Źródło: CyberDefence24 [PL]

Jak zwykle liczę na Wasze komentarze i uwagi, które pozwolą mi jeszcze lepiej dobierać artykuły i ciekawostki z dziedziny cyberbezpieczeństwa.

Report Misclassification

Why is this post incorrectly classified?

Comments